-

Bohaterstwo, które podziwiał świat. „W..

POLSKA3 lata temu -

Neon24 – ruska V kolumna

POLSKA3 lata temu -

Nowe osoby w Zarządzie Amiblu

BIZNES3 lata temu -

Mechanizm warunkowości – krok ku Homo Eu..

POLSKA3 lata temu -

Wściekłe i wulgarne „Lemparcice” ..

POLSKA4 lata temu -

Rolnicze poparcie dla prezesa Elewarru – ..

NEWS4 lata temu -

Bohaterstwo, które podziwiał świat. „W..

POLSKA3 lata temu -

Neon24 – ruska V kolumna

POLSKA3 lata temu -

Nowe osoby w Zarządzie Amiblu

BIZNES3 lata temu -

Mechanizm warunkowości – krok ku Homo Eu..

POLSKA3 lata temu -

Wściekłe i wulgarne „Lemparcice” ..

POLSKA4 lata temu -

Rolnicze poparcie dla prezesa Elewarru – ..

NEWS4 lata temu -

Bohaterstwo, które podziwiał świat. „W..

POLSKA3 lata temu -

Neon24 – ruska V kolumna

POLSKA3 lata temu -

Nowe osoby w Zarządzie Amiblu

BIZNES3 lata temu -

Mechanizm warunkowości – krok ku Homo Eu..

POLSKA3 lata temu -

Wściekłe i wulgarne „Lemparcice” ..

POLSKA4 lata temu -

Rolnicze poparcie dla prezesa Elewarru – ..

NEWS4 lata temu -

Bohaterstwo, które podziwiał świat. „W..

POLSKA3 lata temu -

Neon24 – ruska V kolumna

POLSKA3 lata temu -

Nowe osoby w Zarządzie Amiblu

BIZNES3 lata temu -

Mechanizm warunkowości – krok ku Homo Eu..

POLSKA3 lata temu -

Wściekłe i wulgarne „Lemparcice” ..

POLSKA4 lata temu -

Rolnicze poparcie dla prezesa Elewarru – ..

NEWS4 lata temu

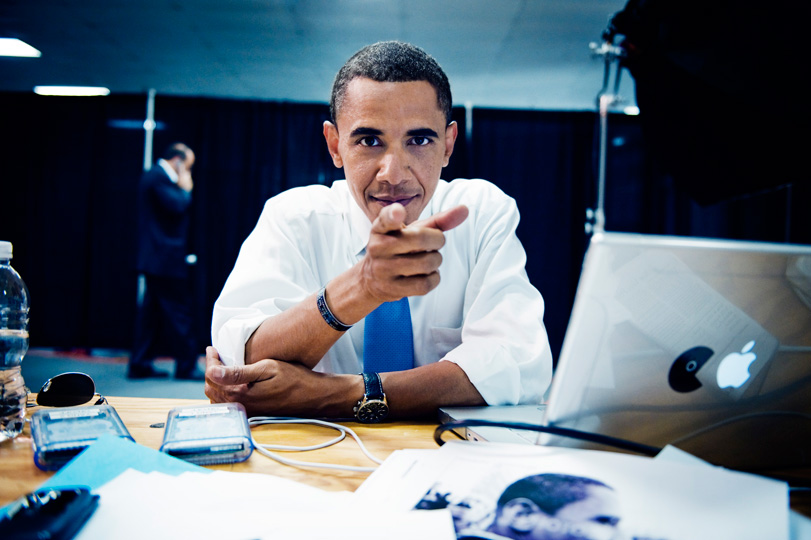

Tajne służby USA kontrolują internet.

The Washington Post opublikował artykuł w którym opisuje działanie tajnego programu o nazwie PRISM, który pozwala rządowi USA mieć dostęp do serwerów głównych firm z internetowej branży.

Rząd nasłuchuje serwery takich firm jak: Microsoft, Yahoo, Google, Facebooka, PalTalk, AOL, Skype, YouTube i Apple, mając dostęp do plików audio, wideo, fotografii, e-maili, dokumentó i logów połączeń, które umożliwiają śledzenie ruchów i kontaktów osoby.

Do informacji odniósł się oficjalnym oświadczeniu James R. Clapper, Director of National Intelligence.

Według niego informacje zebrane w tym programie są jednymi z najbardziej wartościowych informacji które zebrał wywiad i są one używane by chronić naród amerykański.

W podobnym tonie wypowiadają się amerykańscy kongresmeni z komisji zajmujących się służbami specjalnymi.

Jakie elektroniczne informacje przepływają przez amerykańskie firmy współpracujące z wywiadem?

Warto dodać, że nie od dziś mówiło się o powiązaniach między pracownikami firm takich jak Google, Twitter z CIA jednak nic nie wskazywało na skalę zaangażowania firm we współpracę ze służbami specjalnymi.

Działania w sieci doskonale oponowali amerykanie, którzy wyznaczają na tym polu nowe trendy.

Oczywiste wydaje się wykorzystywanie możliwości współczesnej techniki do porozumiewania się organizacji przestępczych. Nic więc dziwnego, że systematycznie napływają informacje o wykorzystywaniu Internetu przez organizacje terrorystyczne. Eksperci z Agencji Bezpieczeństwa Narodowego USA – instytucji odpowiedzialnej m.in. za walkę z terroryzmem w Internecie – nazywają światową sieć „nową centralą Al-Kaidy”. Po upadku terrorystycznego imperium w Afganistanie Internet stał się forum, na którym członkowie i sympatycy Al-Kaidy wymieniają się informacjami. W związku z tym hakerzy inspirowani przez amerykański rząd rozpoznają i rozpracowują strony terrorystów. Jest to opłacalna praca, gdyż przykładowo instytut badawczy norweskiego ministerstwa obrony w grudniu 2003 r. trafił na pakistańskiej stronie internetowej prowadzonej przez lokalnych zwolenników świętej wojny na dokument analizujący sytuację polityczną w Hiszpanii, Wielkiej Brytanii, we Włoszech i w Polsce. Dokument ten był przygotowany przez osoby z wyższym wykształceniem i olbrzymią wiedzą.- pisze Jerzy W. Wójcik, w książce „Przeciwdziałanie finansowaniu terroryzmu” (str 122.)

Według Hillary Clinton Departament Stanu prowadzi działania w sieci których celem jest zwalczanie Al-Kaidy. Eksperci podmieniają strony ekstremistów, publikują zdjęcia, przeszukują internet by udaremnić próby rekrutacji, starają się ośmieszać terrorystów w sieci.

Wspólnie pracują oni, by zapobiec czy zdyskredytować ekstremistyczną propagandę – mówiła Clinton na konferencji prasowej.

http://www.wprost.pl/ar/324365/USA-zwalcza-Al-Kaide-winternecie/

Amerykanie stale rozszerzają swój potencjał. W Agencji Zaawansowanych Obronnych Projektów Badawczych Departamentu Obrony USA (DARPA) powstaje program SMISC(Social Media in Strategic Communication).

http://www.wired.com/dangerroom/2011/07/darpa-wants-social-media-sensor-for-propaganda-ops

http://www.darpa.mil/Our_Work/I2O/Programs/Social_Media_in_Strategic_Communication_(SMISC).aspx

http://wiadomosci.dziennik.pl/swiat/artykuly/402259,agenci-kreuja-opinie-w-sieci.html

Program obecnie jest we wstępnej fazie i nie wiadomo jakie będzie miał ostatecznie możliwości. Nie mniej jednak za cel ma nie tylko pomóc zbierać informacje czy śledzić jak się rozprzestrzeniają w sieci. Dodatkowo ma pozwolić na prowadzenie operacji dezinformacyjnych i wpływania na internautów, kształtowania ich opinii.

Po metody kontroli internetu chętnie sięgają bliskowschodnie reżimy. Iran, Egipt, Syria, Libia i inne kraje wykorzystują technologie dostarczane im chętnie przez zachodnioeuropejskie firmy.

Urządzenia do kontrolowania zawartości komunikatów przesyłanych przez internet dostarczyło Iranowi konsorcjum Nokii i Siemensa. W Libii zaś odkryto sprzęt francuski z firmy Qosmos, firma zaopatrywała też Syrię.

http://www.przeglad-tygodnik.pl/pl/artykul/sieci-rzadzi-wojna

http://www.reuters.com/article/2012/07/26/syria-france-qosmos-idUSL6E8IQN9520120726

Służby w polskim internecie

Jakiś czas temu zdumienie wzbudził „nudny” projekt ustawy „o zmianie ustawy o Agencji Bezpieczeństwa Wewnętrznego oraz Agencji Wywiadu”

druk 633

http://www.sejm.gov.pl/sejm7.nsf/druk.xsp?documentId=B45EFC40CC943401C1257A48003F954E

„Nowelizacja ustawy o Agencji Bezpieczeństwa Wewnętrznego wygląda dość niewinnie, dopóki nie przyjrzy jej się prawnik. Wówczas z nic nie znaczących numerków wyłania się obraz przepisów, które mogą stanowić wstęp do wykorzystywania np. szkodliwego oprogramowania w ramach działań służb specjalnych” – pisze Dziennik Internautów.

http://di.com.pl/news/46160,0,ABW_podrzuci_obywatelowi_trojana_Coz_niewykluczone.html

Polskie władze organizują przetarg na szpiegowanie obywateli

Narodowe Centrum Badań i Rozwoju ogłosiło konkurs 1/2011 na wykonanie projektów w zakresie badań naukowych lub prac rozwojowych na rzecz obronności i bezpieczeństwa państwa.

List do prokuratury w sprawie Autonomicznych narzędzi wspomagających zwalczanie cyberprzestępczości

http://blogmedia24.pl/node/53072

http://prawo.vagla.pl/node/9539

http://www.sejm.gov.pl/Sejm7.nsf/InterpelacjaTresc.xsp?key=6EA1A29B

http://di.com.pl/news/42216,0,Kto_zajmie_sie_wlamywaniem_do_komputerow_obywateli_MSW_MAIC.html

O fakcie monitorowania przez służby internetu nie ma nawet potrzeby nikogo przekonywać.

Pytanie tylko co monitorują?

W raporcie z działalności ABW informuje iż sporządzono kilkadziesiąt raportów z monitoringu mediów oraz portali propagujących postawy ekstremistyczne.

„Centrum Antyterrorystyczne prowadzi stały monitoring obcojęzycznych mediów ekstremistycznych, głównie pod kątem problematyki terrorystycznej”

Raport z działalności Agencji Bezpieczeństwa Wewnętrznego w 2010 roku, str 23

„Agencja Bezpieczeństwa Wewnętrznego monitoruje działalność grup i organizacji, które swoją aktywnością w przestrzeni publicznej:

– próbują propagować idee faszystowskie lub komunistyczne,

– znieważają inne osoby ze względu na ich przynależność narodową, etniczną, rasową, polityczną lub wyznaniową,

– nawołują do nienawiści, opierając się na powyższych kryteriach.”

Raport z działalności Agencji Bezpieczeństwa Wewnętrznego w 2011 roku, str 21

Jakiś czas temu prasa doniosła o zatrzymaniu przez ABW 21-letniego Artura Ł.

Zarzucono mu pochwalanie terroryzmu i rozpowszechnianie treści mogących ułatwić popełnienie przestępstwa o charakterze terrorystycznym.

http://www.wprost.pl/ar/333746/Dzihad-nad-Wisla/

http://www.polskieradio.pl/5/3/Artykul/618941,Podal-w-sieci-przepis-na-bombe-Zatrzymalo-go-ABW

Na trop młodzieńca trafiono w trakcie monitoringu internautów.

W artykule pt „To ABW ścigała Antykomora” czytamy – „w agencji istnieje komórka zajmująca się monitorowaniem przestępczości w Internecie”

http://www.rp.pl/artykul/669368.html

Oczywiście nie znamy szczegółów działalności wspomnianego zespołu do spraw monitorowania internetu. Nie wiemy także z jakich narzędzi korzysta.

Jak to wygląda w USA opisał Wired Magazine

http://www.wired.com/dangerroom/2010/07/exclusive-google-cia/

Sprawę monitoringu internetu przez ABW nakreślił Bogdan Święczkowski.

„Korzystanie z sieci internetowej jest najszybszym sposobem pozyskiwania jawnych danych(…)Zdarza się też, że w sieci internetowej tworzone są przez służby specjalne czy organizacje ekstremistyczne strony zawierające informacje nieprawdziwe lub zamanipulowane.

(…)

Praktyką powszechnie obowiązującą w służbach specjalnych całego świata jest też stałe monitorowanie mediów elektronicznych(…)

Takie centra monitoringu mediów elektronicznych i Internetu funkcjonują także w ABW.(…)

W skazać trzeba,iż funkcjonariusze zajmujący się pozyskiwaniem, przetwarzaniem i analizowaniem informacji oraz danych (także ze źródeł jawnych) muszą posiadać specyficzne predyspozycje psycho-socjologiczne i osobowościowe.

W tym celu przy naborze do służby oraz w jej toku oficerowie ABW poddawani są specjalnym badaniom psychologicznym oraz muszą odpowiadać na przygotowane przez polskich naukowców testy. Jednocześnie od 2007 r. rozpoczęto w Ośrodku Szkolenia ABW wdrażanie specjalnego programu szkoleniowego w zakresie pozyskiwania i analizowania informacji, w tym w zakresie analizy kryminalnej i wykorzystywania do tych celów wyspecjalizowanych zaawansowanych programów komputerowych.”

Bogdan Święczkowski, Wykorzystanie tzw. białego wywiadu w działalności analityczno-informacyjnej Agencji

Bezpieczeństwa wewnętrznego. w: Biały Wywiad Otwarte źródła informacji- wokół teorii i praktyki. CH Beck Warszawa 2012

Przeglądając internet uważajmy. Wielki Brat czuwa.